Virus Informático

Los virus Informáticos son sencillamente programas maliciosos que infectan a otros archivos del sistema con la intención de modificarlo o dañarlo. Dicha infección consiste en incrustar su código malicioso en el interior del archivo, de forma que a partir de ese momento dicho ejecutable pasa a ser portador del virus y por tanto, una nueva fuente de infección.

Ejemplo:

Carta de amor/ I LOVE YOU (2000). En el año 2000, millones de personas cometieron el error de abrir lo que parecía ser un correo electrónico de un admirador secreto. Llevaba por título simplemente “I Love You”, pero en vez de ser una confesión amorosa, realmente era un “gusano”, que después de sobrescribir las imágenes de los usuarios se mandaba por correo electrónico a 50 contactos de la agenda Windows del usuario. En tan sólo unas horas se convirtió en una infección global.

Antivirus

Los antivirus son

programas cuyo objetivo es detectar o eliminar virus informáticos. Normalmente, los antivirus monitorizan

actividades de virus en tiempo real y hacen verificaciones periódicas, o de acuerdo con la

solicitud del usuario, buscando detectar y, entonces, anular o remover los virus de la computadora.

Ejemplo:

Preventores: Estos son los programas que, como su nombre lo indica, previenen la infección de la computadora, ya que se encuentran instalados de forma permanente y monitorean las funciones del sistema.

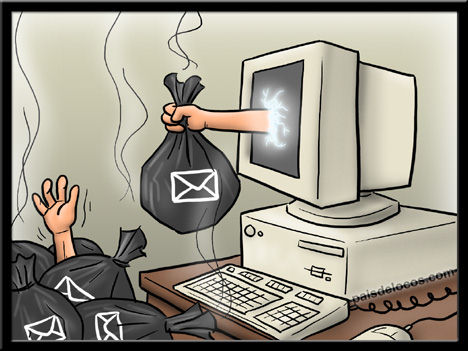

Spam

Son los correos electrónicos no solicitados que recibe una persona. Dichos mensajes, también llamados correo no deseado o correo basura, suelen ser publicidades de toda clase de productos y servicios.

Ejemplo:

Cookies

Esta

es una pequeña información enviada por un sitio web y

almacenado en el navegador del usuario, de manera que el sitio web puede

consultar la actividad previa del usuario.

Hackers

Son

personas que tienen avanzados conocimientos

en el área de informática, tienen un muy buen desempeño extraordinario en el

tema y es capaz de realizar muchas actividades

desafiantes e ilícitas desde un ordenador.

Son

personas que tienen avanzados conocimientos

en el área de informática, tienen un muy buen desempeño extraordinario en el

tema y es capaz de realizar muchas actividades

desafiantes e ilícitas desde un ordenador.Hoax

Un

Hoax se conoce a los bulos en Internet y generalmente a los

fraudes. Los hoax se distribuían a

través de e-mails en cadena pero actualmente se han hecho muy populares gracias

a las redes sociales como Twitter y Facebook. Generalmente los Hoax te acaban

llevando a páginas que te piden que introduzcas tu número de teléfono móvil o

que directamente te piden que pagues por algo que es mentira.

Keylogger

El

keylogger es un tipo de software o

hardware, los cuales pueden interceptar y guardar las pulsaciones realizadas en

el teclado de un equipo que haya sido infectado. Este malware se sitúa entre el

teclado y el sistema operativo para interceptar y registrar la información sin

que el usuario lo note. Además, un keylogger almacena los datos de forma local

en el ordenador infectado y, en caso de que forme parte de un ataque mayor,

permite que el atacante tenga acceso remoto al equipo de la víctima y registre

la información en otro equipo.

Firewall

Un firewal es simplemente un filtro que

controla todas las comunicaciones que pasan de una red a la otra, y en función

de lo que sea ese tipo de comunicación permite o deniega su paso.

Crucigrama sobre los tipos de virus y de antivirus

Verticales:

1. Son aquellos virus que se

ocultan en la Memoria de Acceso Aleatorio (RAM) de una computadora.

2. Tipo de virus

informáticos que infecta el sistema de archivos de un disco duro o un disquete.

3. Su objetivo se centra en

acabar con la infección que ha dañado el ordenador, eliminando para ello los

virus.

4. Es un malware que tiene

la propiedad de duplicarse a sí mismo.

5. Actúa como un muro de

defensa que trata de bloquear el acceso de programas malintencionados a un

sistema.

Horizontales:

1. Se caracterizan por

anticiparse a la infección para evitar la entrada de un programa malicioso en

el ordenador.

2. Más que una herramienta,

suele ser un programa que bloquea y elimina cualquier forma de malware.

3. Este tipo de virus es

particularmente peligroso ya que infecta no sólo los archivos ejecutables sino

también el sector de arranque.

4. Se encarga de identificar

amenazas que pueden afectar al rendimiento del sistema operativo.

5. Se presenta al usuario

como un programa aparentemente legítimo e inofensivo, pero que, al ejecutarlo,

le brinda a un atacante acceso remoto al equipo infectado.

6. Son aplicaciones que

detectan y eliminan los programas espía. Elimina aquellos que se instalan en el

ordenador para conocer los hábitos de navegación del usuario así como sus

contraseñas y otros datos.

7. Es una familia de virus

que infectan documentos y hojas de cálculo.

Amenaza de los virus informáticos

En este video el narrador nos señala cuan peligrosos

pueden ser los virus informáticos, y nos dice que están los que se reproducen

en tu equipo y pasan a otros, los que roban información de datos que tengas en

tu ordenador o claves bancarias, y los que se encargan directamente de destruir

o dañar por completo tu equipo.

A continuación nos enseña cuales son algunos de las

amenazas malware que existen, empezando con los boots que se activan o reaccionan

al encender el aparato, estos afectan directamente al sistema operativo de la

computadora.

Luego pasamos a la bomba de tiempo, es un virus que se

programa para ser activado en momentos determinados, el daño causado por este

suele durar un par de días.

Los worms son los llamados gusanos, los cuales se

multiplican en la PC y van pasando de dispositivo en dispositivo, ya sea

mediante e-mails o mensajes, pero no suelen causar grandes daños.

Los llamados Troyanos son los más inteligentes por

decirlo de alguna manera, estos recopilan oda la información necesaria y

requerida por sus creadores. Suelen provenir de la descarga de algún archivo de

la internet. Son unos de los más peligrosos, ya que con toda la información que

extraen se pueden cometer crímenes delictivos.

Los keyloggers son parecidos a los troyanos, pueden robar

tus contraseñas y cualquier tipo de movimientos en el sistema, como lo puede

ser en una cuenta bancaria.

Ahora se explica cómo evitar una infección de algún virus,

comenzando por no descargar ningún archivo desconocido de internet, evitar los

correos no deseados. También es necesario tener instalado un buen antivirus y

hacerle mantenimiento con frecuencia. Evitar usa algún disco duro utilizado en

otra pc infectada, y siempre debemos mantener actualizado nuestro sistema

operativo.

Por ultimo nos deja que, no debemos olvidar que existen

virus muy peligrosos, y si nuestra computadora está infectada debemos llevársela

a algún profesional.

Estructura, Síntomas, Acciones o Daños, Métodos de Infección, Propagación, Defensa de los virus informáticos, Métodos de Prevención, Detección, Protección y Eliminación

¿Cómo estamos en Venezuela con los Virus

Informáticos?

Ciudadanos y organizaciones de Venezuela son victimas de entre el 26% y 36% de los ataques en la red. En 2013, el numero de usuarios atacados por malwares financieros alcanzo 3.800.000, para un incremento anual del 18,6% según un informe de la empresa rusa de seguridad informática Kaspersky Lab.

¿En que áreas principalmente nos atacan?

Los ataques a computadores o

dispositivos móviles tienen fines lucrativos, desde extorsiones hasta

desestabilizaciones empresariales.

Estos delitos incluyen:

- Robo de

información financiera y personal

- Cyber espionaje

- Sabotaje

- Eliminación de

datos o daños a la reputación corporativa

¿Por qué somos blanco fácil de ataques de los Virus Informáticos?

En Venezuela somos blanco

fácil de ataques de virus informáticos, porque hay impunidad. Actualmente,

según los expertos, los hackers le apuestan a robar información almacenada en

celulares o tabletas por su alto numero de usuarios, debido a esta razón los

sistemas operativos Android sufren el 98% de los ataques. Sin embargo no se

cumplen las leyes Venezolanas competentes con este tema, por parte de sus

respectivos organismos.

¿Qué dice la Ley Venezolana sobre los Virus Informáticos?

La Ley Especial contra los

Delitos Informáticos en su Título I. Disposiciones Generales, artículo 2º se

refiera a los virus informáticos como:

m. Virus: programa o segmento

de programa indeseado que se desarrolla incontroladamente y que genera efectos

destructivos o perturbadores en un programa o componente del sistema.

Y en el Título II. De los

delitos

Capítulo I. De los delitos

contra los sistemas que utilizan tecnologías de información, artículo 7º dice y

asegura que:

El que destruya, dañe,

modifique o realice cualquier acto que altere el funcionamiento o inutilice un

sistema que utilice tecnologías de información o cualquiera de los componentes

que lo conforman, será penado con prisión de cuatro a ocho años y multa de

cuatrocientas a ochocientas unidades tributarias.

La finalidad de la Ley sobre

Delitos Informáticos es proteger los sistemas que utilicen tecnologías de

información, así como prevenir y sancionar los delitos cometidos contra o

mediante el uso de tales tecnologías.

¿Se aplica la Ley?

No, porque al ser victimas de

Crímenes cibernéticos usuarios y organizaciones, muy pocas veces los organismos

competentes llevan a Feliz términos dichos casos. Puesto que, la Ley presenta

varias deficiencias y problemas, como son los términos en el idioma ingles, no

tipifica delito alguno relativo a la seguridad e integridad de la firma

electrónica y a su registro; además la terminología utilizada es diferente a la

de la Ley de Mensaje de Datos y Firmas Electrónicas, no tutela el uso debido de

Internet, carece de la sistematicidad y exhaustividad propias de tal

instrumento.

Estas múltiples deficiencias

la hacen insuficiente como complemento del resto de la legislación, por lo que

será necesario hacer una nueva tipificación de forma sistemática y exhaustiva,

en el nuevo código penal que se adelanta en la asamblea nacional.

¿Qué podemos hacer los venezolanos contra los Virus

Informáticos?

Además de tomar conciencia a

la hora de utilizar los servicios de Internet, a nuestro parecer coincidimos en

que la inversión en nuevos servicios, conexiones de redes privadas virtuales

(VPN) y las herramientas de cifrado pueden garantizar la seguridad, información

y privacidad de los usuarios. Conjuntamente con la creación y actualización de

nuevos y mejores antivirus porque no, de origen venezolano.

¿Cómo estamos en Venezuela con los Virus

Informáticos?

Ciudadanos y organizaciones de Venezuela son victimas de entre el 26% y 36% de los ataques en la red. En 2013, el numero de usuarios atacados por malwares financieros alcanzo 3.800.000, para un incremento anual del 18,6% según un informe de la empresa rusa de seguridad informática Kaspersky Lab.

¿En que áreas principalmente nos atacan?

Los ataques a computadores o

dispositivos móviles tienen fines lucrativos, desde extorsiones hasta

desestabilizaciones empresariales.

Estos delitos incluyen:

- Robo de

información financiera y personal

- Cyber espionaje

- Sabotaje

- Eliminación de

datos o daños a la reputación corporativa

¿Por qué somos blanco fácil de ataques de los Virus Informáticos?

En Venezuela somos blanco

fácil de ataques de virus informáticos, porque hay impunidad. Actualmente,

según los expertos, los hackers le apuestan a robar información almacenada en

celulares o tabletas por su alto numero de usuarios, debido a esta razón los

sistemas operativos Android sufren el 98% de los ataques. Sin embargo no se

cumplen las leyes Venezolanas competentes con este tema, por parte de sus

respectivos organismos.

¿Qué dice la Ley Venezolana sobre los Virus Informáticos?

La Ley Especial contra los

Delitos Informáticos en su Título I. Disposiciones Generales, artículo 2º se

refiera a los virus informáticos como:

m. Virus: programa o segmento

de programa indeseado que se desarrolla incontroladamente y que genera efectos

destructivos o perturbadores en un programa o componente del sistema.

Y en el Título II. De los

delitos

Capítulo I. De los delitos

contra los sistemas que utilizan tecnologías de información, artículo 7º dice y

asegura que:

El que destruya, dañe,

modifique o realice cualquier acto que altere el funcionamiento o inutilice un

sistema que utilice tecnologías de información o cualquiera de los componentes

que lo conforman, será penado con prisión de cuatro a ocho años y multa de

cuatrocientas a ochocientas unidades tributarias.

La finalidad de la Ley sobre

Delitos Informáticos es proteger los sistemas que utilicen tecnologías de

información, así como prevenir y sancionar los delitos cometidos contra o

mediante el uso de tales tecnologías.

¿Se aplica la Ley?

No, porque al ser victimas de

Crímenes cibernéticos usuarios y organizaciones, muy pocas veces los organismos

competentes llevan a Feliz términos dichos casos. Puesto que, la Ley presenta

varias deficiencias y problemas, como son los términos en el idioma ingles, no

tipifica delito alguno relativo a la seguridad e integridad de la firma

electrónica y a su registro; además la terminología utilizada es diferente a la

de la Ley de Mensaje de Datos y Firmas Electrónicas, no tutela el uso debido de

Internet, carece de la sistematicidad y exhaustividad propias de tal

instrumento.

Estas múltiples deficiencias

la hacen insuficiente como complemento del resto de la legislación, por lo que

será necesario hacer una nueva tipificación de forma sistemática y exhaustiva,

en el nuevo código penal que se adelanta en la asamblea nacional.

Además de tomar conciencia a

la hora de utilizar los servicios de Internet, a nuestro parecer coincidimos en

que la inversión en nuevos servicios, conexiones de redes privadas virtuales

(VPN) y las herramientas de cifrado pueden garantizar la seguridad, información

y privacidad de los usuarios. Conjuntamente con la creación y actualización de

nuevos y mejores antivirus porque no, de origen venezolano.

No hay comentarios:

Publicar un comentario